近日,国家计算机病毒应急处理中心发布的技术溯源报告,为陈志比特币被盗这起悬而未决的国际数字资产大案提供了权威的技术解释。此份技术报告的意义已远超个案本身。它通过一次完美的链上溯源实践,为未来处理涉及主权行为的复杂数字资产案件提供了可复用的分析方法与证据标准,标志着在构建更透明、可追溯的数字资产新秩序道路上迈出了关键一步。

事件背景:一起离奇的数字资产失踪案

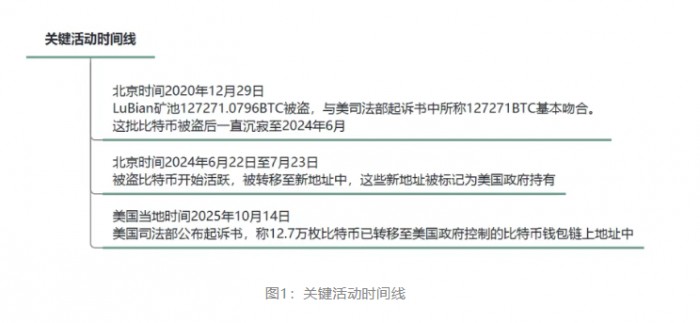

这起事件的起点要追溯到2020年12月29日。当时,陈志旗下的LuBian矿池遭遇黑客攻击,127272枚比特币在短时间内不翼而飞。更令人困惑的是,这批被盗资产在随后四年里仿佛”人间蒸发”,直到2024年才重新出现在区块链上,并最终被美国政府宣布没收。

这一连串离奇的事件引发了诸多疑问:黑客是如何得手的?资产为何沉寂四年?美国政府如何获得这些比特币?国家计算机病毒应急处理中心的技术报告,正是为了解答这些疑问而生。

技术报告的研究方法与价值

报告采用了严谨的区块链数据分析方法。研究团队对比特币网络上的交易记录进行了全面梳理,通过分析交易哈希、时间戳、输入输出地址等关键参数,构建了完整的资金流向图谱。特别值得一提的是,所有分析结果都可以在比特币主网上进行公开验证,确保了研究的透明度和可信度。

这种基于公开数据的技术分析方法,为处理复杂的跨国数字资产纠纷提供了新的思路。在缺乏有效国际协作机制的情况下,技术溯源可能成为查明真相的重要途径。

漏洞分析:黑客攻击的技术基础

报告对黑客攻击的技术基础进行了深入分析。研究表明,LuBian矿池使用的伪随机数生成器存在严重安全漏洞。该MT19937-32算法仅提供32位熵值,远低于行业标准,这使得攻击者可以在较短时间内通过暴力破解的方式获取私钥。

更值得关注的是,黑客对目标系统的了解程度异常深入。攻击者不仅准确识别了这一特定漏洞,还针对性地开发了专门的攻击工具。在实施攻击的两个小时内,黑客系统性地破解了数千个钱包地址,展现出高度的专业性和组织性。

资金流向的异常特征

报告详细记录了资金转移过程中的多个异常特征。最令人费解的是,这批价值数百亿的资产在被盗后保持了长达四年的静默状态。在此期间,99.99%的资产未被移动,仅产生少量测试性交易。这种处理方式与普通黑客的行为模式存在显著差异。

直到2024年6月至7月期间,这些静默资金突然被激活。区块链记录显示,转移过程呈现出明显的计划性特征:资金被分批处理,交易时间经过精心选择,整个过程井然有序。这种操作模式与普通黑客的仓促行为形成鲜明对比。

时间线上的疑点

报告梳理出的时间线揭示了更多值得关注的细节。从2020年12月的攻击发生,到2024年中期的资金转移,再到2025年10月的司法没收,这些关键节点在时间上衔接紧密,形成一个完整的序列。

特别值得注意的是,资金在黑客控制期间长达四年的静默期,与后续司法程序的迅速启动形成鲜明对比。这种时间安排上的巨大差异,引发了外界对事件背后真相的诸多猜测。

技术证据的可验证性

报告强调,其所有结论都建立在可验证的技术证据之上。通过区块链的公开数据,任何第三方都可以重现资金的完整流转路径。这种可验证性大大增强了报告结论的可信度,也为公众判断事件真相提供了可靠依据。

报告提供的证据显示,美国司法部最终没收的比特币,与2020年从LuBian矿池盗取的比特币在技术特征上完全一致。这种技术上的同一性,为理解整个事件的来龙去脉提供了关键线索。

对行业发展的启示

此次事件的技术分析对数字资产行业具有重要启示。首先,它暴露了大型数字资产持有者在安全管理方面存在的隐患。其次,事件表明基础安全组件的选择可能对整个资产安全产生决定性影响。

报告建议,行业需要建立更完善的安全标准和应急机制。对于关键基础设施组件,必须采用经过严格审计的方案。同时,还需要加强异常交易的监测和预警能力,以便及时发现和处理类似的安全事件。

技术报告的发布,为这起持续五年的数字资产大案提供了重要的技术解释。通过专业的区块链数据分析,报告揭示了事件背后的技术真相,也为类似案件的处理提供了有益参考。随着数字资产行业的不断发展,类似的技术监督机制将发挥越来越重要的作用。它既有助于维护行业健康发展,也能为公众理解复杂数字事件提供可靠的技术依据。